Новая схема сетевого мошенничества реализуется через рассылку писем от сервиса Google, предупредили специалисты «Касперского».

Суть схемы

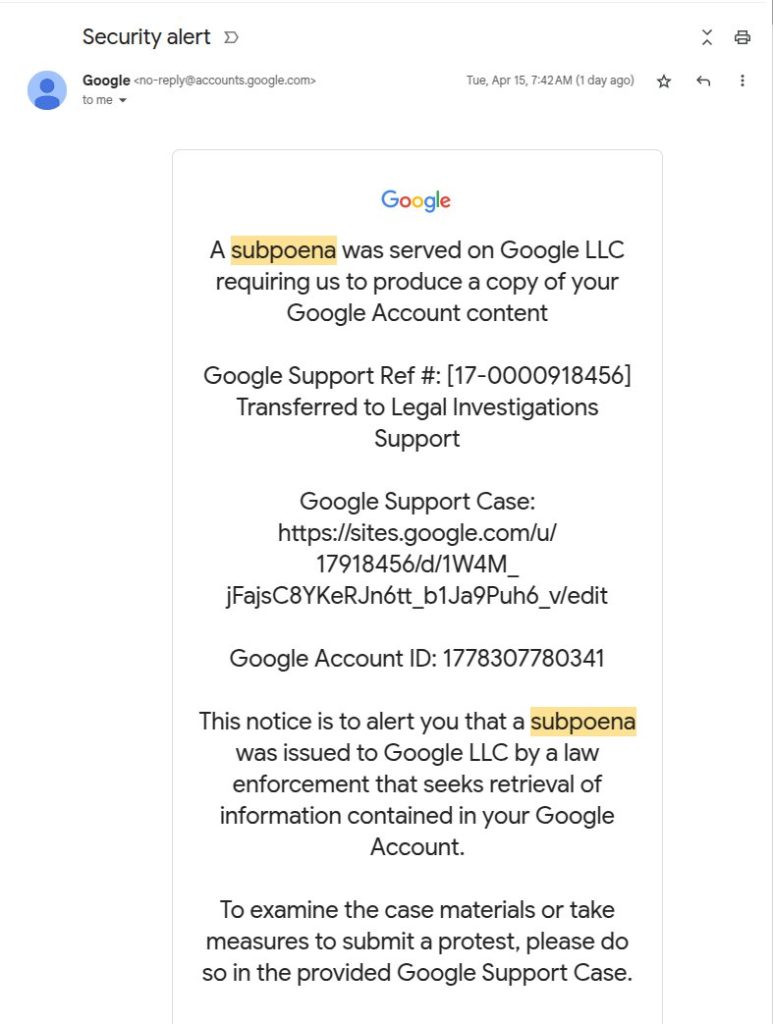

Уязвимость сервиса Google позволяет злоумышленникам повторно отправлять официальные письма от компании, но с измененным текстом. Письма при этом приходят с уведомлением о судебной повестке, чтобы напугать пользователя и побудить его перейти на ложную страницу поддержки Google для подробностей.

То есть пользователь видит письмо с подлинного аккаунта no-reply@google. com, но в сообщение вшиты ссылки, ведущие на фишинговые сайты, замаскированные под Google, например, sites.google. com.

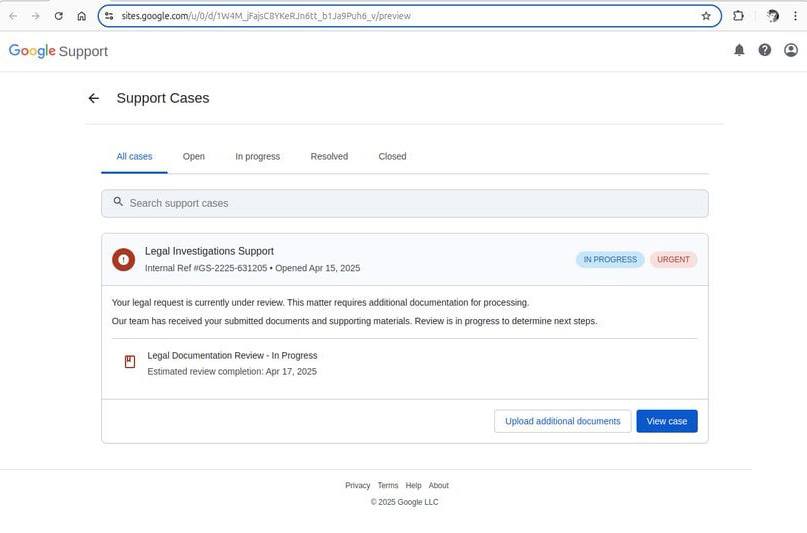

Уловка в том, что домен sites.google. com принадлежит легитимному сервису Google Sites, который представляет собой простой конструктор для создания сайтов. На первый взгляд, в этом нет ничего подозрительного, но есть важная деталь: все созданные в нем сайты автоматически размещаются в поддомене google. com — sites.google. com.

Таким образом, фишинговое письмо приходит от легитимного отправителя и ведет на ресурс, внешне не вызывающий подозрений. Однако данные, оставленные на этом ресурсе, могут быть украдены злоумышленниками и использоваться в их целях.

Будьте бдительны и предупредите близких!

Если вы используете почту Gmail, игнорируйте подобные послания и не переходите по ссылкам из электронных писем до устранения уязвимости.

Хотите опубликовать свой разбор на сайте «Лапша Медиа»? Как это сделать — подробно рассказываем здесь.